Tools and Documents for fault analysis in SQL Server-based environments

Tools and Documents for fault analysis in SQL Server-based environments.

Agent 365 のシャドウ AI の制御機能についてのメモ

Microsoft Agent 365 では シャドウ AI の検知並びにブロックがプレビュー機能として提供されるようになりました。

この機能について評価をしてみたのでメモを残しておきたいと思います。

Agent 365 一般提供開始に伴い更新された情報を整理する

本日、Agent 365 の一般提供が開始されました。

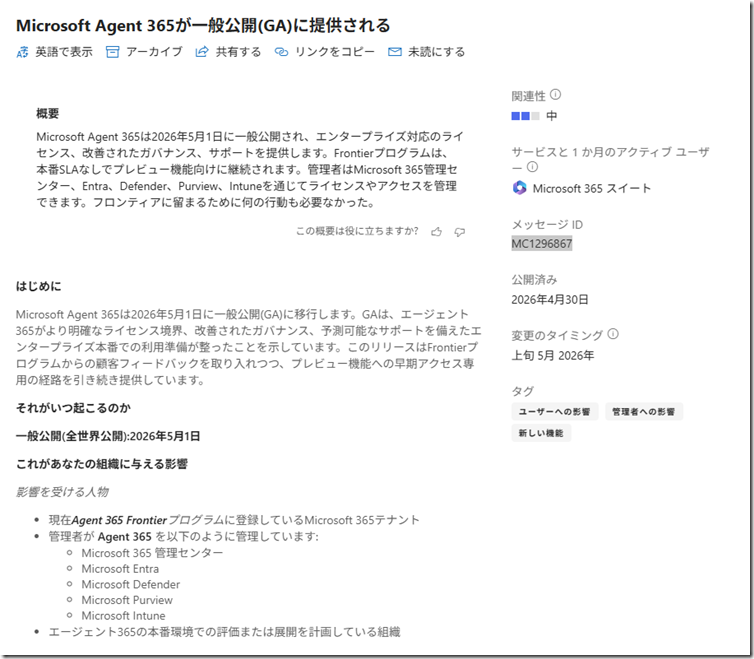

メッセージセンターの「MC1296867」として情報も公開されています。

本投稿では、Agent 365 の一般提供開始に伴い、更新された情報についてまとめておきたいと思います。

最初は次の 2 つの情報を確認しておくとよいのではないでしょうか。

- Agent 365 の機能について: What’s New in Agent 365: May 2026

- ライセンスについて: Microsoft Agent 365

SQL Server の統計情報更新でテーブル内の全統計情報を更新する際の考慮点

SQL Server では UPDATE STATISTICS を実行することでテーブルの統計情報を更新することができます。

UPDATE STATISTICS は次のクエリのようにテーブル名のみを指定することでテーブル内の全統計情報を更新することが可能です。

UPDATE STATISTICS LINEITEM

このような指定をした統計情報の更新を実行する場合、「列レベルの統計」が作成されている場合には考慮点があります。

エージェント レジストリの機能の Microsoft 365 管理センターへの集約が始まっています

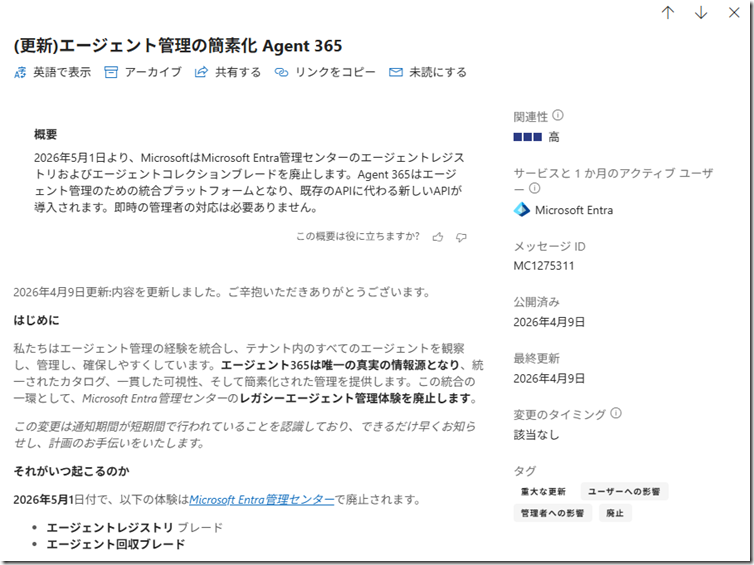

Microsoft 365 管理センターのメッセージセンターの MC1275311 で次のアナウンスが行われています。

現在、「Microsoft Entra 管理センター」には、エージェント管理する機能として次の機能が存在しています。

- エージェント Identity

- エージェント レジストリ

- エージェント コレクション

この機能の中で「2.」「3.」については、Microsoft 365 管理センターのエージェントに統合が進められているのですが、現時点でも統合が進んでいましたので情報をまとめておこうと思います。

SSMS 22 の Copilot Chat を使用したデッドロックレポートの分析

SSMS 22 の GitHub Copilot Chat を使用すると、Copilot によるデッドロックレポート (database_xml_deadlock_report) の分析を行うことができます。

SQL Server ベースのデータベースで空き領域が少なくなった場合の再構成の実行

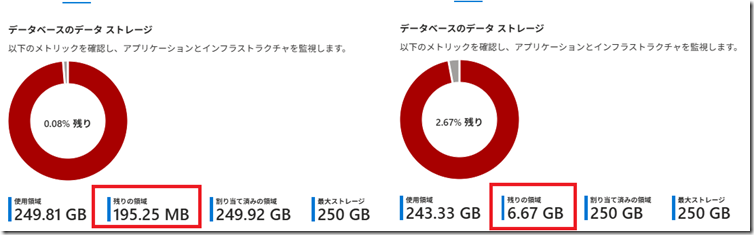

SQL Server ベースのデータベースで空き領域が少なくなった場合に、ストレージの増強を行わなくても「インデックスの再構成 (REORGANIZE)」で対応できることがあります。

実際に SQL Database で再構成をした環境が次の画像となりますが、再構成をすることで、最大のストレージサイズを変更しなくても、195 MB の容量を 6.67 GB まで空き領域を確保することができています。

Agent 365 関連で気づいたことのメモ (2026/04/22)

2026/04/22 時点で Agent 365 関連で気づいたことのメモです。

GitHub Copilot CLI に O’Reilly MCP Server を追加する

O’Reilly Launches MCP Server to Embed Learning Directly into AI Workflows でアナウンスされましたが O’Reilly Online Learning で MCP Server が公式ツールとして提供されており、MCP をサポートするツールから O’Reilly のコンテンツを参照できるようになりました。

GitHub Copilot CLI に、この MCP Server を追加したので情報をメモとして残しておきたいと思います。 Read the rest of this entry »

Agent 365 のエージェント可観測性についてのメモ

Agent 365 のエージェントの可観測性についてのメモです。

Agent 365 というタイトルで書いていますが、2026/04/17 ではエージェント ID が付与されていないエージェントでも同様の考え方になるのではと思っています。

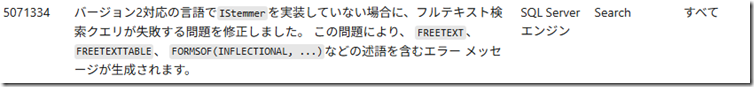

SQL Server 2025 CU4 でフルテキスト検索の問題が対応されました

本ブログでは、次の投稿で SQL Server 2025 のフルテキスト検索の問題を取り上げていました。

- SQL Server 2025 のフルテキスト検索の破壊的な変更についての情報

- SQL Server 2025 / Azue SQL Database で日本語でフルテキスト検索を実行する際の注意点 の続報

これらの投稿で取り上げていた、フルテキスト検索の問題が本日リリースされた SQL Server 2025 CU4 で対応されました。

SQL Server 2025 で v2 のワードブレーカーとフィルター (既定) を使用しており、日本語のような言語でフルテキスト検索の一部の関数の実行時に、エラー 30053 が発生する場合、CU4 を適用することで解消する可能性が高いです。