本日は Microsoft Office & SharePoint Conference 2010 に参加していますので、そのセミナーレポートを。

セッションを受講するたびに適宜アップデートしていきます。

■基調講演

クラウドに人材をシフトして行こうという動きが MS 社内にある。

→信頼性を確保できる体制を作っていくことが重要という認識を会社として持っていく。

Office 2010 は 5/1 より企業向けの VL の提供開始。

→クラウドに完全に対応した製品としてリリース。

?

– クラウド自体におけるマイクロソフトの強み –

ソフトウェア+サービス

→ソフトウェアとサービスがシームレスに連携

- 同一の技術、設計のソフトウェアとサービスにおける柔軟なデータの移行と連携

- あらゆるデバイスからのクラウド利用

- 優れたクラウドプラットフォームの提供

- 世界規模でのデータセンターへの投資

→メガデータセンターを 6 個所に構築

- セキュリティやプライバシーなどへの取り組み

場所を問わずに使用できることを意識したのが Office 2010。

?

– The Future Of Productivity ワークスタイル新標準の到来 –

Office 製品群の統括は日本の方。

→ということで同時通訳なし。

Office 2010 は最終的には 94 か国語 に対応される。

エンドユーザー視点

作業の効率化により 1 年間で 2 週間分の時間を取り戻せる。

PC、スマートフォン、ブラウザーによる最高の操作性と生産性

どのデバイスを使っても最高の生産性を得られる

デバイス、場所の制約を取り払い、共同作業を実現する。

?

– デモ Ofice 2010 の新機能 –

リボンインターフェースが使いやすくなっている。

[Excel 2010]

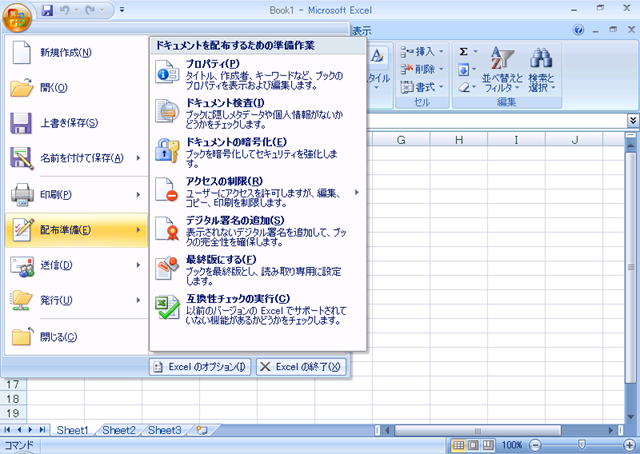

バックステージビュー

プレビューを見ながら印刷の設定を変更することができる。(設定とプレビューが同時に行える)

貼り付けプレビュー

貼り付ける前に、どのような形式で貼り付けられるか確認できる。

データバー

Office 2010 ではマイナスのデータも表現できるようになった。

スパークライン

スパークラインの書式変更 / グラフの種類 (折れ線から縦線) の変更

Excel 2010 ではデータを分析する機能が強化されている。

SPS 2010 を使用した Office Web Apps

スパークライン / グラフも表示できる。

ブラウザー上で編集可能。

?

[OneNote 2010]

2010 では Personal 以外のエディションで OneNote が使えるようになった。

検索ボックスが強化されている。

→画像の中の文字に対しても検索がされる。(画像内の対象の文字がハイライト表示される)

OneNote Web App

SPS 2010 上に置くことで、共同編集が可能となっている。

T-01B の OneNote Movile を使用したデモ

写真 / 音声データを手軽に取得し、PC の OneNote と同期することができる。

?

[PowerPoint 2010]

画像編集

画像の背景を簡単に削除することができる。

プレビューを見ながら画像の明暗を調整することができる。

ビデオ編集

ビデオのトリミング、スタイルの設定ができるようになっている。

編集したPowerPointの共有

SPS にアップロード

PowerPoint でビデオを作成

ブロードキャストを使用して配信

→ Windows Phone でもブロードキャストの閲覧が可能

?

– Microsoft の目指す長期的な戦略について –

- PC、スマートフォン、ブラウザーによる、最高の操作性と生産性

どのデバイスを使用しても、お客様のデータ / 文書を壊さないようにという考え。

- クラウドへの完全対応

お客様の目線に立った価値でサービスを提供

オンプレミスだけ / オンラインだけということではなくハイブリッドな環境

スターバックスは Exchange / Exchange Online / SharePoint Online を使っている。

→オンプレミス、BPOS を意識しないで使える環境となっている。

コカコーラ (?) も BPOS を使用している。

- 幅広い観点で Productivity を考えている

– ユニファイドコミュニケーション

– ビジネスインテリジェンス

– エンタープライズコンテンツ管理

– コラボレーション

– エンタープライズサーチ

– 統合化されたソリューションプラットフォームのデモ –

SharePoint 2010 に構築した企業ポータルを使用してデモ

ビデオファイル

ビデオファイルを SPS 上にアップすることでポータル上でビデオを再生することが可能。

ドキュメントライブラリ

バージョン管理、ワークフローの実行

ドキュメントの評価の実施

管理メタデータタグの設定

→必要なドキュメントを表示するためのタグとして使う事ができる

タグ付けは Office 2010 のバックステージビューからも実施することができる。

SharePoint Workspace Movile のデモ

モバイルで SPS のドキュメントをダウンロードしてオフラインでも利用できる。

FAST Search

Enterprise では FAST 検索が使用できる。

従来の検索よりリッチな検索が実現できる。

検索結果からさらに検索の絞り込みが可能 。

検索結果上でファイルを開くことなくプレビューをすることができる。

人の検索も可能。

→組織図では Silverlight が使われている。

タグクラウドも使える。

名前にプレゼンスが表示されるので OCS と連動可能。

ビジネスダッシュボード

Enterprise で搭載されている。

以前の Parformance Point Server の機能。

分解ツリーで特定のデータのみをドリルダウンしながらデータを分析できる。

PowerPivot

Excel Web App で SPS 上で表示。

PowerPivot for Excel では従来の Excel の上限以上のデータが表示できる。

?

– クラウド: We’re All In –

意味:Microsoft 丸ごと本気です。

クラウド上でも各製品が使える。

Office / Exchange / SharePoint / Office Communications / Windows Azure /? Windows Server / Dynamics CRM / Windows Intune

インフラへの投資

23 億ドルの投資

データセンターの地理的冗長化

パブリック / プライベートの柔軟性

30,000 人のエンジニアがクラウドに従事

→全社の開発エンジニアの 7 割、今後 9 割になるかも。

サービス

SLA を定義

Office 2010 のベータプログラムの参加は、全世界 860万人 (日本 40 万人 (前回は 15 万人))

– 早期導入事例 –

KOMATSU

→ App-V で Office 2010 を利用

学校法人日本女子大学

→ オンプレミスだけでなく Web アクセスを利用

株式会社エーザイ

→ PowerPivot を利用したセルフサービス BI (SPS / Excel / SQL Server)

キヤノンファインテック株式会社

→ SPS 2010 を利用して業務プロセス改善等

早期導入事例 ファーストリテイリング

ビデオによるデモ

世界市場で一番にならないと日本市場でも一番になれない。

世界中には日本の何十倍というビジネスチャンスがある。

Global One (世界の一番良い標準化された方法で、仕事と経営を行う)

仕事の標準化をするためには IT がないと何もできない。(全世界で情報を共有

IT で標準化を行う (頭の中にあるだけでは誰も理解できない、日本人と日本人でないと通用しない)

世界中の人が隣にいるような状況にして仕事をする。

?

– Office 2010 互換性検証パートナー –

来月から互換性のホワイトペーパーが提供される予定

?

?

■[A3-1] Outlook 2010 でさらに進化した次世代 ユニファイドコミュニケーションのご紹介

OCS “14” 日本初公開

→ 2010 年下半期提供予定

アイコンは Office 2010 のようなスタイル。(C のマークに OCS の輪っかのアイコン)

組織内の生産性の向上

?

– Business Productivity Infra –

– ユニファイドコミュニケーション

? → OCS / Exchange

– コラボレーション

– エンタープライズコンテンツ管理

– ビジネスインテリジェンス

– エンタープライズ検索

?

– マイクロソフトのユニファイドコミュニケーション –

単一のプラットフォーム (ソフトウェア) に単一の管理方法

?

– マイクロソフト ユニファイドコミュニケーションのデモ –

[Outlook 2010]

宛先に写真を表示する機能が使われていた。

リボン UI の採用

メールをさばく効率が上がる。

スレッドビュー

スレッドビューによりメールの流れを視覚的に表示

クリーンアップにより、枝分かれしたメールを管理しやすくする。

→不要なメールを削除済みアイテムに移動させる

クイック操作

複数の動作をワンワンクリックで実行できるようにする。

メンバーに送信。

上長に承認メールを送付。

部下に本文を入れてメールを転送する。

クイック操作は GUI でアクションを設定することで作成していく。

→複数のアクションを定義できる (メールを転送した後にメールを削除することも可能)

コンプライアンス対応 (セキュリティ)

Outlook 2010 + Exchange 2010 によるメールヒント。

メールヒントにより、特定の条件に当てはまる場合は警告が表示される。

→警告のメッセージなので強制力はないが、うっかりミスを減少させる。

Outlook 2010 + Exchange 2010 によるメールフロー設定。

メールフローを設定し、上長の承認を必要とすることができる。

Outlook 2010 + Exchange 2010 による IRM 設定。

社外秘という文言があった場合は、IRM で自動的に保護する設定をしてある。

Outlook Web App を使用して、転送 / 印刷ができなくなっている事の確認。

→ボタンがグレーアウトしている。

会議開催依頼

会議開催依頼のメール内に予定表の内容を確認することができる。

会議依頼の返信を使うことで、受信メールを元に会議開催通知を使う事ができる。

階層型アドレス帳

日本の企業からの要望を受けて開発された機能

部署をベースにアドレス帳を使える。

会議室の検索

Exchange の会議室と連携して、会議室の空き状況を検索することができる。

グループスケジュール

チームの予定表を横並びで表示することができる。

横並びになることで、空き時間を視覚的に探しやすい。

ソーシャルコネクター

プレビューウィンドウの下に、過去にその人とやり取りをしたメール、開催した会議等を表示できる。

人にフォーカスを充てて表示させる機能。

ファーストリテイリングでは写真を表示する機能は好評であった。

SPS の情報も確認することができる。(リンクをクリックすると SPS がブラウザーで開かれる)

?

– OCS “W14” の価値 (OCS フォーティーン) –

– 操作性の大幅な向上

?? →2010 シリーズの最後にリリースされる機能。

???? Office 2010 との連携。

– TCO 削減

?? →S/W ベースの製品なので H/Wベースの製品より費用が安い。

– 競争力の強化

?? →多彩な API が公開されている。

?

– OCS "W14" と連携したデモ –

デモで使っていた OCS クライアントは英語版

プレゼンス表示

Outlook から相手の状態を確認できる。

OCS からプレゼンスの状態を取得している。

リアルタイムで自分の状態、相手の状態を伝える。

コンタクトカード

名前にカーソルを置くと表示される。

相手の基本情報や、電話、チャットの開始をすることができる。

OCS を利用したコミュニケーション

チャット

音声通話

デスクトップシェア

→資料の共有、デスクトップ全体の共有ができる。

相手側には、別ウィンドウでデスクトップシェアしている内容が表示される。

ワンクリックで、音声 / デスクトップ共有に発展することができる。

Conversation History

Outlook を起点とした場合、Outlook にOCS のログ等が記録される。

Web 会議

グループスケジュールからワンクリックで Web 会議を開催

→ New Online Meeting (OCS)

ラウンドテーブルを使用した Web 会議のデモ。

→Active Speaker でしゃべっている人にフォーカスを当ててくれる。

ホワイトボードにより情報を共有しながら会議を実施 (OCS の機能)

→ホワイトボードは OneNote のインターフェースに近いかな。

録画機能もある。

→SPS に保存することでチーム内で共有することができる。

クラウドサービスでもユニファイドコミュニケーションのサービスが提供されている。

?

■[A1-2] ファーストリテイリング様、コマツ様における Office 2010 導入事例のご紹介

株式会社 大塚商会様、株式会社 日本システムディベロップメント様によるセッション

?

– Office 2010 導入事例 株式会社 ファーストリテイリング様 ビデオ –

グループ全体でシステム / 組織 / オペレーションを統合

以前の Office 製品より高評価

→最初に UI (リボン) に慣れるまでは少し時間がかかった。

条件付きグラフは良い。

マクロの移行はスムーズにできた。

今まで資料作成で数ステップかかっていた操作のステップ数が減った。

Office 2010 / SPS / SCCM は使っているらしい。

→ Excel Service も使っているみたい。

?

– 株式会社 ファーストリテイリング様導入事例のご紹介 –

大塚商会様のセッション

?

導入事例のご紹介

本日は朝からユニクロのセール中

→でも会場内にセールに参加していた人は挙手なし。

スピーカーの方は朝から並んでパンゲット。

導入課題

– VBA 互換性検証???? 60.3%

– 社員トレーニング?? 52.4%

? →海外の対応も?

– ソフトウェアの配布?? 31.7%

? →SCCM による自動キッティング

導入コンセプト

ヘルプ ユアセルフ

→利用者が自分で自分をサポートできる環境

マクロの互換性検証

450 ファイルを1 か月で検証

MS と共同開発したマクロ検証ツールを使用 (レイアウトの検証ツールもある)

散在している情報の集約

障害事象の例

全ファイルの 10% で互換性障害が発生 (8 パターンの事象)

→ コントロールの命名規則、DAO 互換性 、セルの結合、 参照設定

検証レポートと、詳細レポートをを作成

→ 8 パターンの事象について作成した。

トレーニング

– マニュアル作成 (日英中)

– ビデオ作製 (日英中フ)

? →セルフラーニングに利用

– オンサイトトレーニング (7日/22コース)

– Q &A

? →オンサイトトレーニングでは質問時間は設けなかった。

??? SPS 上で質問ボックスを作ってそちらにに投稿

?

会社紹介

大塚商会さんの会社説明

たのメールの犬は、たの君

サービス紹介

独自の互換性検証ツール

トレーニングを含めた広範囲なサービス

検証サービスとアップデートサービス (検証で発生した問題の修正) は別

?

– Office 2010 導入事例 コマツ様 ビデオ –

国内、海外含めて 4 万人の従業員。

直観的な UI (リボン) は高評価。

PowerPoint の動画の編集は便利。

→現場の動画を見てもらうのに使い勝手がよい。

バックステージビューも高評価。

Office 2003 → 2007 の順で利用している。

Office 2010 は App-V で展開している。

軽量化+仮想化 (効率化)

?

– コマツ様導入事例のご紹介 –

日本システムディベロップメント様によるセッション

お客様事例のご紹介

Office 2010 の仮想配信環境の構築

App-V / KMS

標準構成 PC を対象に試験導入し、全社展開

→全社展開は現在作業中の用

ハンズオントレーニング

Excel / PowerPoint を対象として新機能についての紹介

マクロ / レイアウト互換性検証

MS Office 導入支援センターと共同で実施。

Excel / Access のマクロ互換性検証 (388 ファイル)

PowerPoint / Word のレイアウト互換性検証 (45 ファイル)

マクロ改修サービス

改修は、日本システムディベロップメント様が担当

報告書をつくって改修は別ベンダー or お客様で実施するのではなく一連の作業を行った。

マクロ改修例

Application.FileSearch で互換性が NG となった。

→ 2010 では廃止されたので、「オブジェクトは個の動作をサポートしていません」になった。

Dir と Do While でファイルを取得するように変更した。

16 パターン、140 ファイルで互換性に問題が発生した

(要修正は? 2 パターン 20 ファイル)

NSD のご紹介

ほとんどの社員がエンジニア

Office 旧バージョンから 2007 への互換性検証のホワイトペーパーを作成。

NSD Office 導入支援サービス

移行元は 2003 以前が対象となっている。 (2003 → 2010)

OS は Vista / Windows 7

?

■[A1-3] Office 2010 導入 / 展開手法

セッション内の挙手では 1/3 ~ 半分が Office 2010 (Beta 含む) の利用者

?

– IT 管理者向け Office 2010 の強化ポイント –

– やりたいことがもっとも早く

– 今いる場所が使える場所

– 一つ上のチーム作業を実現

– コストを抑え効果を最大化されるプラットフォーム

? →ライセンス認証、アプリケーションへの仮想化への対応 (この 2 つはポイント)

???? SharePoint クライアントとしての最適化、64bit 版のリリース

?

– Microsoft Office の展開プロセス –

– 計画

? →リソースキット

– 検証と移行

– 導入 / 展開

? → Volume Activation / アプリケーション仮想化

– トレーニング

– メンテナンス

? →Windows Update / アプリケーション仮想化

?

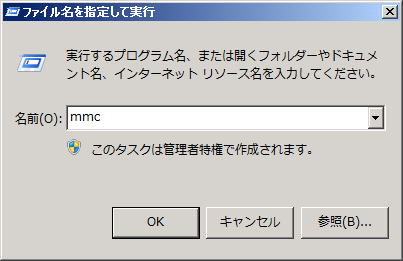

– Office 2010 のライセンス認証 –

Volume Activation 環境の準備が必要になったのが 2010 の特徴

→2003 / 2007 ではなかった。(KMS はなかった)

KMS / MAK を利用して認証 (VA 2.0)

→ライセンス認証キーの流出を防止したいというお客様要望は以前あがっていた。

考え方は Vista 以降の OS の VA 2.0 と同じ。

KMS はメディアにはインストールキーが埋め込まれている。(KMS ホストのみ KMS ホストのキーを入力する必要がある)

対象は Office / Visio / Project

→クライアント製品が対象。SPS 2010 はサーバー製品なので対象外となっている。

– ライセンス認証に関連するツール –

VAMT 2.0

→GUI 操作なので、大規模だと少し重いかもしれない。

Microsoft Office 2010 KMS ホストライセンス パック

OSPP.vbs

→ライセンス認証に使えるコマンドライン

?

– よくある問い合わせ –

Windows 用の KMS と同じサーバーに構築可能か

構築可能

slmgr.vbs /dlv <ライセンス認証用 ID> で Office 用のライセンス認証が確認できる。

Offic 2010 の KMS ホストは 2003 / 2008 R2 / Windows 7 となる。

→2008 / Vista は対応していない

Office の KMS ホストキーは各アプリケーションごとにあるのか。

ffice の KMS キーは一種類の共通キー

Office のライセンス認証状況の確認

ライセンス認証 ID を使用して slmgr.vbs を実行 (ライセンス認証 ID はワールドワイドで共通)

Office の KMS 認証に必要なクライアント数

5 台

ライセンス認証が切れると

警告が出るがそのまま使う事が可能

OS のイメージ展開

OSPPREARM.exe を使用して Office のライセンス認証情報をリセットする

sysprep は OS 部分のみ。

Visio の KMS 認証

Vsio はインストールイメージは共通で、KMS のクライアントキーでエディションを判断している。

指定しないと Premium になるので注意が必要。

?

– Office 2010 の展開手法 –

– DVD の配布

– ネットワークインストール

– イメージングツールを使用したディスクイメージ

– グループポリシー

– SCCM

– App-V

? →App-V を使用した場合は Office の一部機能に制限あり

インストール時は管理者権限が必要となる

→SCCM / App-V / スタートアップスクリプト で対応

ネットワーク帯域の対応

→ローカルインストールのプリキャッシュ

これはリソースキットで紹介されている。

?

– アプリケーション仮想化への対応強化 –

App-V で配信することでインストールの簡略化、メンテナンスの集中化ができる。

App-V 4.6 / App-V 4.5 SP2 で Office 2010 に対応している。

関連ツール

– Microsoft Office 2010 Deployment Kit for App-V

– Microsoft Office IME 2010

? →App-V で IME は配布できない (IME はシーケンスできない)

?? IME 2010 は Office XP 以降を保有しているユーザーは単体でダウンロード可能 (6月中旬)

?? IME 2010 は個別にインストール

Microsoft Office 2010 Deployment Kit for App-V

イメージの作成時 / 利用時に必要

MAK のライセンス認証 / Office と他製品の連携が利用可能となる。

→アプリケーションをカプセル化するので一部の連携機能は使えない。

SPS 2010 の SharePoint Workspace と同期が使えない。(インストールされていることを認識できないため。)

クライアント側にインストールする必要がある。

?

– App-V を使用した Office 2010 の配信のデモ –

パッケージを有効にして、ログイン時に配信するデモ。

?

– まとめ –

VA 2.0 の準備

OCT とConfig.xml によるカスタマイズ

展開方法の選択

?

– リソース –

リソースキットは MS のホームページからダウンロード可能

?

■[B1-4] Office 2010 をクラウドで拡張!Microsoft Online Services/BPOS によるグループウェアの展開

– Office 2010 シリーズの強み –

どのデバイスから使用しても同じエクスペリエンスで使用できる。

社内設置サーバー / クラウドで利用できる。

– クラウドって何ですか? –

雲の向こう (インターネット / 自社の向こう) にあるコンピュータリソース。

所有から利用に変わる。

→アセットから経費に変わる。

スケーラビリティとコストメリットを実現する大規模なデータセンター

?

– クラウドのメリット –

所有から使用へ

マルチテナンシー (シェアリングすることでコストの低下)

利用したいと思ったときに迅速に対応可能

スケールアップ / ダウンが容易 (用意された基盤を必要なだけ使う)

?

– クラウドの後押し –

経費削減の一つの方法

インターネットの整備 / PC の利用数 / 仮想化 / インターネットを経由してさまざまなデバイスからアクセス

経済産業省による “J-Saas” の促進

?

– マイクロソフトのクラウドへの取り組み –

15 年前の Windows Live Hotmail から取り組んでいる。

Windows Update は 12 年前から。

Microsoft は世界の 10 大データセンターの内 4 つを持っている。

?

– Office 2010+BPOS でさらなる生産性の向上 –

Office 2010 と BPOS のシームレスな統合

– Exchange Online

– SharePoint Online

– Office Communications Online

– Office Live Meeting 2007

オンプレミスの AD とディレクトリ同期が可能

シングルサインインツールによりログインする。

– Outlook 2010 + Exchange Online でワークスタイル変革 –

メールがクラウド上にあるので外出先から他のデバイスを使っても同じメールが見られる。

メールボックスサイズは 25G。

?

– Office 2010 + SharePoint Online で情報共有を促進 –

– 企業ポータル

– チームサイト

– 検索

?

– Communication Onile と Office Live Meeting –

– 仮想会議室

– 内線テレビ電話

– 行先掲示板

– Online Services の管理方法 –

– 管理センター

– オンプレミスの AD とディレクトリ同期

– メールの移行ツール

– PowerShell

– Outlook 2010 + Exchange Online のデモ –

初回起動時にシングルサインインツールで認証をする必要がある。

→認証情報は保存できるので再起動しても再認証の入力は不要

Outlook 2010 の説明

– リボン UI とバックステージビュー

? →バックステージビューでメールボックスが 25GB になっていることの確認

– スレッド表示

– フォルダーのクリーンアップ

– Exchange Online の削除済みアイテムの復元可能期間は 14 日。

クイック操作

→ワンクリックでチームメンバーに転送

グループスケジュールビュー

プレビューに予定表を表示

Windows Mobileを使用したデモ

モバイルから予定を承諾して、Outlook で確定されていることを確認

→どこからでも同じデータを見ることができる。

管理

管理センターにログインして管理

サポートについてはサービスリクエストで問い合わせが可能 (何回でも可能)

メールボックスサイズの管理はPowerShellを使う事で、自動で管理できる。

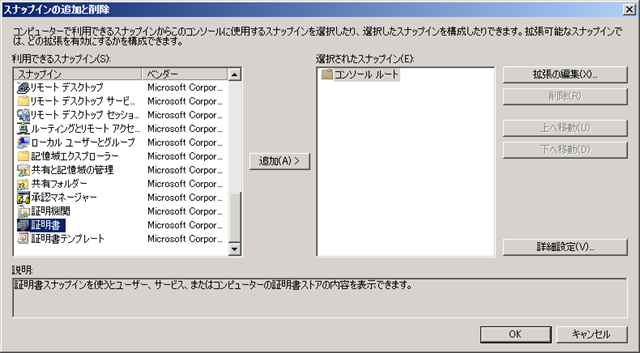

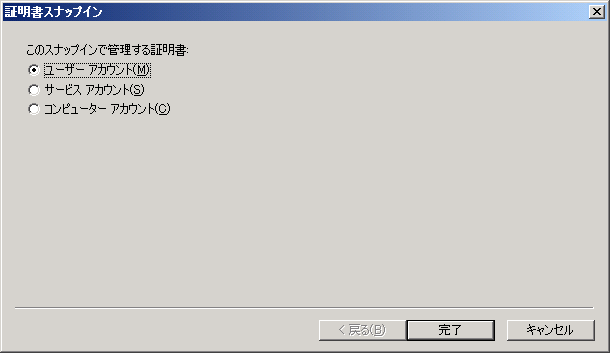

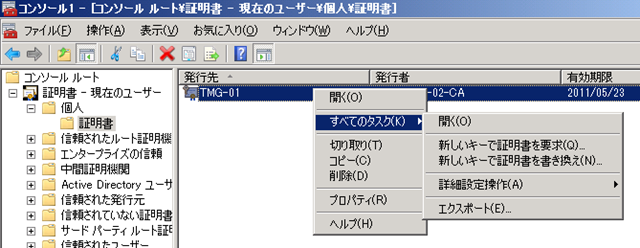

→Microsoft.Exchange.Transport のスナップインで実施していた

MSDN に Microsoft Online Services デベロッパーセンターがある。

– Microsoft Online Serivces のセキュリティ対策 –

Exchange Online

Forefront Online Protection for Exchange でスパム、ウイルス対策

Exchange Hosted Archive (オプション) でアーカイブ

SLAは <99.9% / 99% / 95%

メールサーバーは、プライマリはシンガポールでセカンダリは香港になっている

→刑務所並みにセキュリティは強固、各レイヤーで強固なセキュリティを持っている。

監査機関からセキュリティの認証を取得している。

?

– Microsoft Online Service のロードマップ –

Microsoft Online Services “2010”

→2010年下半期提供開始予定

現状は 2007 ベース

?

– Office 2010 + SharePoint の進化系 –

SharePoint Online でも Office Web Apps が利用可能になる予定

Office 2010 シリーズは SharePoint からもWeb ベースでファイルの閲覧、編集が可能。

?

– 最新情報の入手 –

製品サイト (購入のための情報)

TechCenter (技術情報)

Twitter アカウントは msonline_ja

→ご質問はこちら。

毎月 2 回、クラウドニュースレターを発行している。

?

■[B1-5] 最新の Windows Phone と Officd Mobile 2010 で高めるモバイル ワークスタイル

iPhoneもAndroid も良い端末。

今日フォロワーが 2010 人になった。

– Windows Phone ラインナップ –

全キャリアで、Windows Phone を出せるようになった。

最新は Windows Mobile 6.5.3

?

– 進化の方向性 –

ハードウエアの進化

ナチュラルインターフェース

→直観的に使えるインターフェース

いつでも、どこでも

?

– オンもオフもスマートに使える –

– IS02 by au

– T01B by docomo

?

– Mobile 6.5.3 の紹介 –

– 静電容量サポート

– ナビゲーションボタンを下に配置

– アイコンの巨大化

– 新UI

– ズームの搭載

日本のユーザーの意見が反映された OS

– Web ページのロード時間の短縮

– メモリー管理の最適化

→カクカク感が無くなっている。

–

Twitter フォンとして

→Qerty 端末で入力簡単、選べるアプリ

ポータブルゲーム

?

– Office Mobile 2010 –

Windows Mobile 6.5 ユーザーに Market Place for Mobile から無償で提供

Word / Excel / PowerPoint / SharePoint WorkSpace / Outlook / OneNote

?

– Office Mobile 2010 の特徴トップ 5 –

– PowerPoint リモコン

– SharePoint 2010 にアクセス

– スマートにコミュニケーション

– OnNote のメモを PC と同期

– グラフィカルなドキュメントを着実に表示

?

– Office Moile “空” と “大地” の連携? デモ –

SC-01B を使った Exchange Online の設定 (1 分間クッキング)

ActiveSync を開いてメールアドレスを設定

サーバーアドレスを設定

ユーザー情報を入力 (ユーザー名はメールアドレス)

以上で設定完了。

設定完了後、メールと予定表が同期されていた。

Outlook Mobile 2010 でメールをスレッド表示できる。

Communicator を使うとWindows Phone でプレゼンス情報の表示ができる。

→インスタンスメッセージや電話をかけられる。

Windows Mobile 6.5.3 端末のデモ

Qwerty キーボード搭載でも普通の携帯と同じ厚み。

拡大、縮小機能が追加された。

3D UI もぬるぬる動く。

PowerPoint Mobile 2010

編集もできる。

PowerPoint リモコンのデモ。

→セカンドスクリーンとして PowerPoint のメモを表示できる。

? Bluetooth を使っている。

? Pocket Controller-Pro については後で調べよう。

?

ShrePoint Workspace Mobile

ドキュメントライブラリにセルラー網でアクセス。

ドキュメントライブラリに格納されている内容を Windows Phone 上で表示。

最新のものを外出先から表示できる。

仮想メモリにファイルをダウンロードしている。

→更新された場合、差分転送になるのでパケット代を抑えられる。

SharePoint なので外出先から変更しても記録が残る。

?

– SharePoint WorkSpace Mobile 2010-

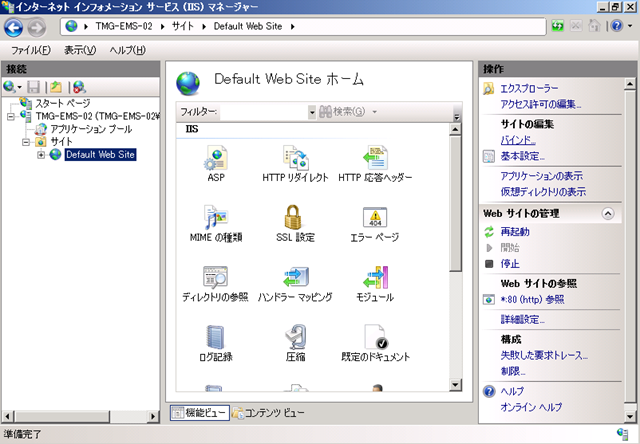

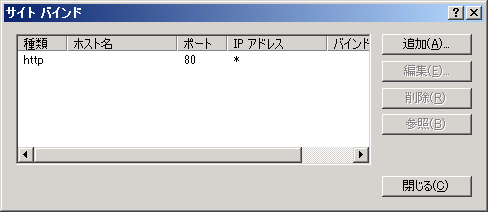

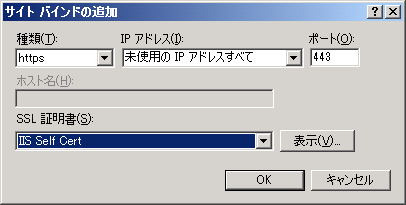

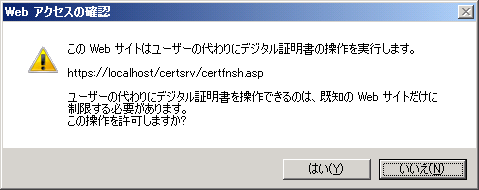

UAG を経由して 443 でセキュアに接続をさせる。

UAG の導入はそれほど難易度は高くない。

クラウド / オンプレミス / PC と連携ができる

?

空と大地の連携

→Software + Service

?

– トライアルキャンペーン-

BPOS のモバイル導入評価プログラム

→東京近郊

SharePoint

→SharePoint のソリューションの中に Windows Phone を組み込んで検証

Windows Phone のハッシュタグ #wpjp でつぶやかれた内容は確認していただけている。

?

?