General availability: Azure Bastion IP based connection のアナウンスがあり、Bastion で IP ベースの接続の一般提供が開始されました。

設定方法 / 利用方法については Connect to a VM via specified private IP address through the portal で解説されていますが、今までこの機能を追ったことがなかったので試してみました。

使用可能な Bastion の SKU

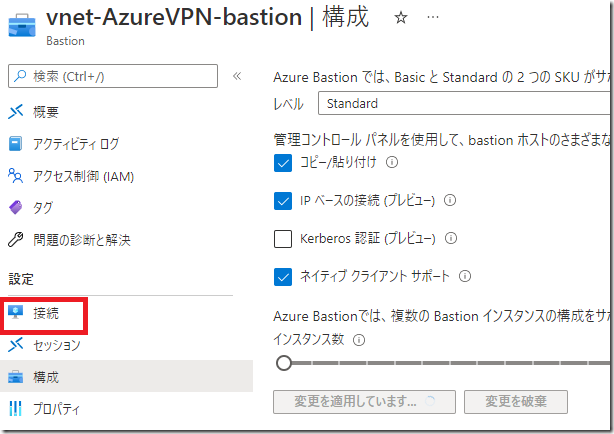

IP ベースの接続については、Standard の SKU が必要となります。Basic を使用している場合は Standard に変更することで、「IP ベースの接続」を有効にすることができます。

Bastion の新規作成 / 既存環境のどちらでも設定を有効化できます。IP ベースの接続が有効化されると、「接続」の項目が追加されます。

IP ベースの接続を試す

IP ベースの接続の基本的な環境については、ドキュメント内の図の通りとなります。

Bastion は指定した VNET 内にデプロイするリソースとなり、VNET からアクセス可能な範囲に対して IP アドレスベースでの接続が可能となります。

Bastion を展開している VNET とオンプレミスのネットワークが Express Route / VPN で接続されていれば、IP ベースの接続を実施する際に、オンプレミス環境の IP アドレスを指定して接続をすることで、Bastion 経由でオンプレミスのサーバーにアクセスすることが可能となります。

私の環境では、先人の知恵を借りて自宅に Azure の S2S VPN の検証環境を固定 IPで作成してみる で書いた内容で、Bastion の VNET とオンプレミスのネットワークを接続しています。

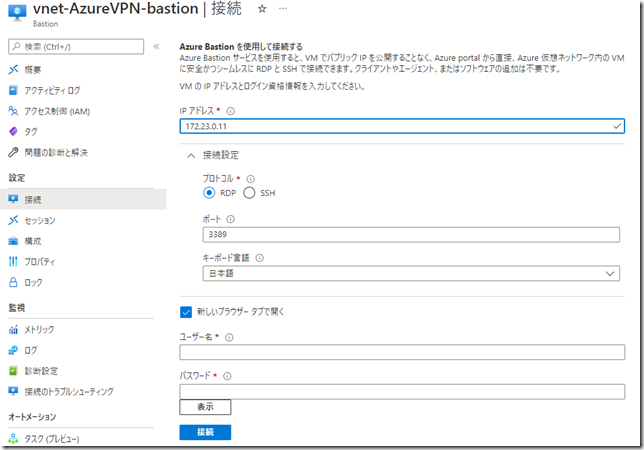

IP ベース接続は Bastion のリソースのブレードから操作することになり、Bastion のリソースの「接続」から実行することができます。

「172.23.0.11」はオンプレミスに展開している環境の IP アドレスになるのですが、IP ベースの接続を使用すると、このような指定で、オンプレミスサーバーに対しても Bastion 経由で接続ができます。

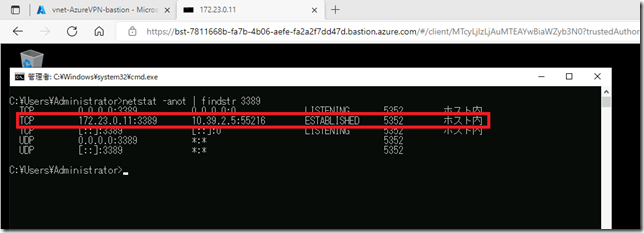

実際に接続した状態がこちらになります。Bastion は VNET の「10.39.2.0/26」のサブネットに展開をしているのですが、このサブネットの IP から 3389 で接続されていることが確認できますね。

オンプレミスで接続元の制限を行う場合には、Bastion の サブネットの IP アドレスの範囲で実施できそうです。

ネイティブクライアント接続 については、IP ベース接続がサポートされていないため、ブラウザベースでの接続になるようですが、オンプレミス環境の踏み台として Bastion が使用できて面白いですね。