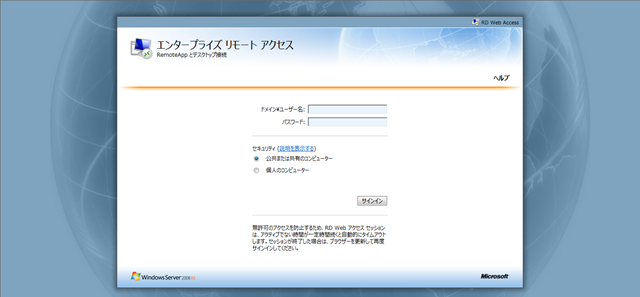

先週の頭まで、MCP 70-659 の勉強で検証環境に VDI や RemoteApp を構築していました。

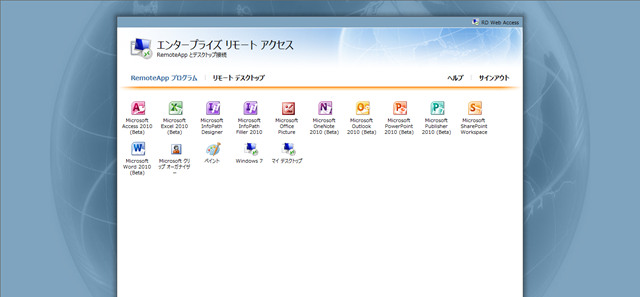

VDI と RemoteApp は RD (リモートデスクトップ) Web アクセスで公開することができます。

私の使っている検証環境には TMG 2010 があるので、リバースプロキシ越しで使うことができるのかな?

と思って RD Web アクセス用のルールを作って試してみました。

?

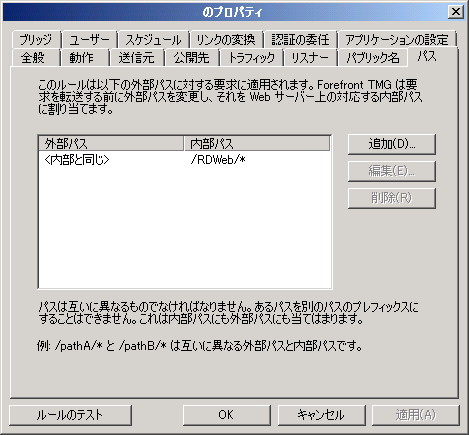

■TMG 2010 のファイアウォールポリシー

リバースプロキシはファイアウォールポリシーで設定をすることになります。

パスの変換ルールとして [RDWeb] を許可するルールを作る必要があります。

設定については以下の画像の用になります。

[/RDWeb/*] のパスに対してのアクセスを許可しています。 ?

?

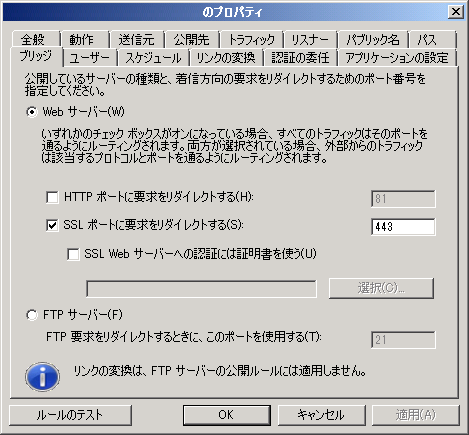

ブリッジに関しては [HTTPS to HTTPS] (TMG が 443 で受けて RD Web アクセスの 443 に接続) で設定しているのですが、

これは [HTTPS to HTTP] (TMG が 443で受けて RD Web アクセスの 80 に接続) でもよいかもしれないですね。 ?

?

ざっくりとした概要図を書くと以下のようになります。

# 正確には RD 接続ブローカーや、RD ゲートウェイも入っていたりするのですが。

クライアントからは、TMG 2010 に HTTPS でアクセスできれば RD Web アクセスを経由して、VDI や RemoteAppを

使用することができるようになります。

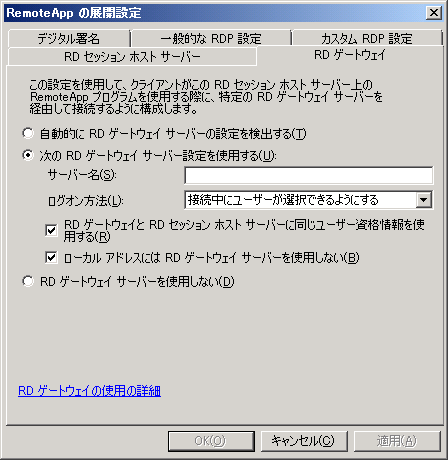

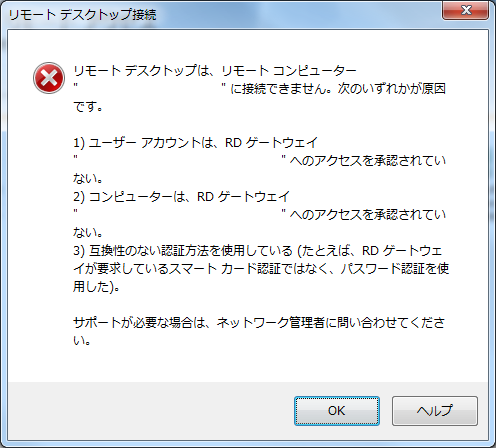

VDI / RemoteApp は RD ゲートウェイを設定することができ、[接続承認ポリシー] [リソース承認ポリシー] と

組み合わせることもできます。

TMG と RD ゲートウェイが組み合わされるため、構築していて認証される個所がよくわからなくなってきましたが…。

設定がきちんとされていれば、TMG 2010 越しで VDI と RemoteAppを使用することができるようになります。

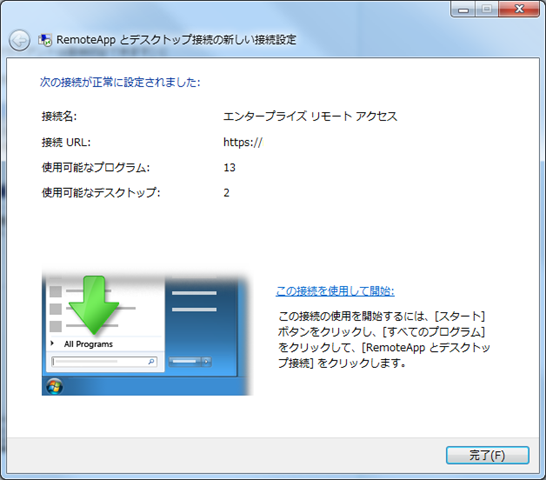

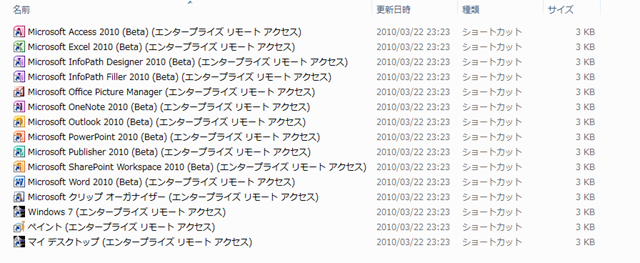

Windows 7 の [RemoteApp とデスクトップ接続] も TMG 2010 越しで使用することができます。![]() ?

?

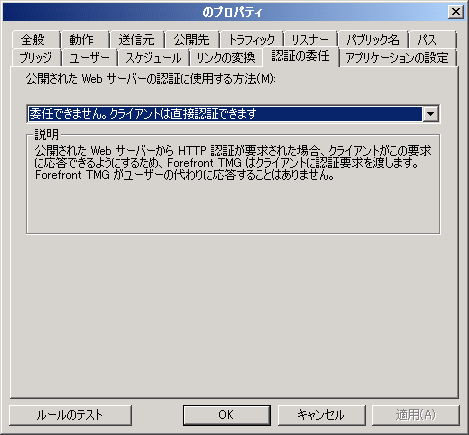

リスナーの認証設定によっては、[認証の委任] を [委任できません。クライアントは直接認証できます] に

設定しないとうまく動作しないことがあるかも知れません。

# クライアントは直接認証できないのが望ましいんでしょうけど。私の環境はリスナーの認証設定をきちんと整備していないので

直接認証できないと接続ができないことがしばしばあります。 ?

?

HTTPS を公開することでいろいろなサービスが享受できるようになりますね。