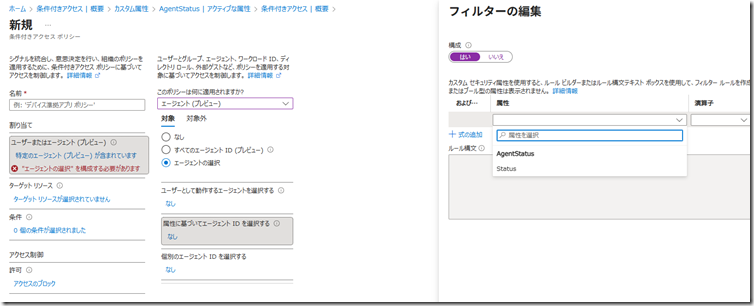

Agent 365 で追加された「エージェント ID」では、条件付きアクセス を使用することが可能です。

条件付きアクセスでは「カスタムセキュリティ属性」を使用して対象となるエージェントを調整することができます。

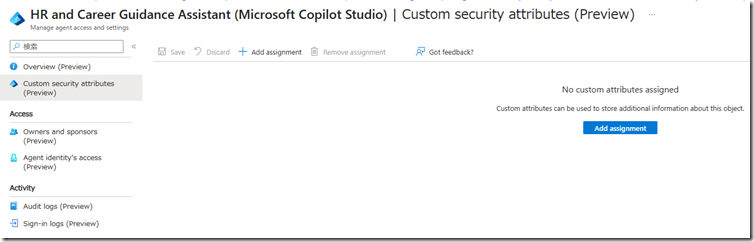

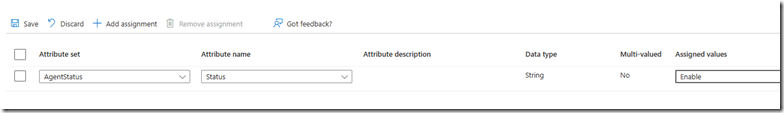

エージェントに対してのカスタムセキュリティ属性の割り当ては、Entra 管理センターのエージェント ID から該当のエージェント ID を選択して、「Custom security attributes」で割り当てを行う UI が提供されています。

しかし、私の環境では操作をしているユーザーに「属性定義管理者」「属性割り当て管理者」「属性プロビジョニングの管理者」といったロールを付与していても、エージェント ID にカスタムセキュリティ属性を割り当てようとすると 403 エラーになってしまうという事象が発生しています。

これについては現在も確認中なのですが、暫定的にカスタムセキュリティ属性を付与する方法として Graph Explorer が使用できそうでしたので方法をまとめておきたいと思います。

Graph Explorer を使用した、エージェント ID にカスタムセキュリティ属性の付与

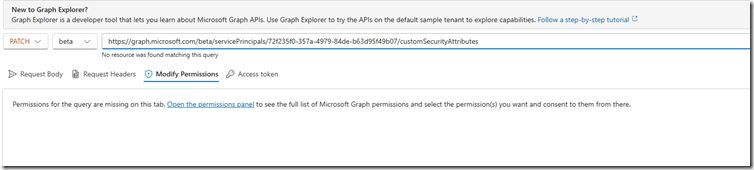

本来は Entra 管理センターの UI から実施をしたいのですが、現状成功していないので、暫定対応として Graph Explorer からエージェント ID に対してカスタムセキュリティ属性の付与を実施しています。

Graph Explorer からアクセスする API ですが、「https://graph.microsoft.com/beta/servicePrincipals/<Agent Object ID>/customSecurityAttributes」になります。

これは カスタム セキュリティ属性の割り当ての管理 で使用している API となり、servicePrincipal に対しての操作となります。

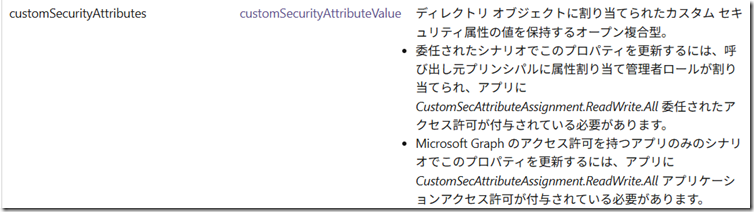

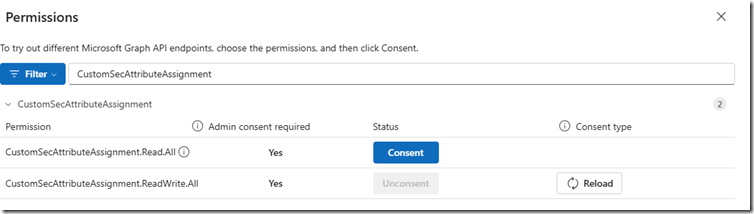

変更対象は「customSecurityAttributes」となり、必要となる権限はドキュメントに記載されている「CustomSecAttributeAssignment.ReadWrite.All」となります。

Graph Explorer の「Modify Permissions」から、該当の権限についてのアクセス許可を行うことで、Graph Explorer から設定を行うことができるようになります。

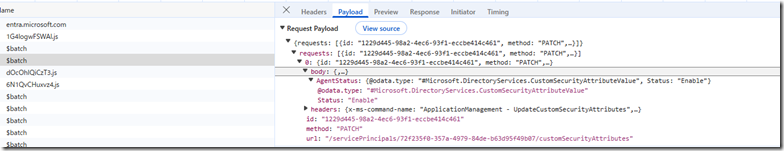

設定は「PATCH」メソッドで実行をしますが、この際の Request Body は次のような設定が必要となります。

{

"AgentStatus": {

"@odata.type": "#Microsoft.DirectoryServices.CustomSecurityAttributeValue",

"Status": "Enable"

}

}

上記のリクエストは次のような設定を付与する場合のリクエストとなります。

複数の項目を設定する場合などで、リクエストを生成するのが大変な場合、Entra 管理センターの設定を保存する際のリクエストのペイロードを確認して、それを活用してしまってもよいかと思います。

403 でエラーになっている場合でもペイロードの内容はそのまま活用できますので、body の内容を確認して貼り付けることで使用できます。

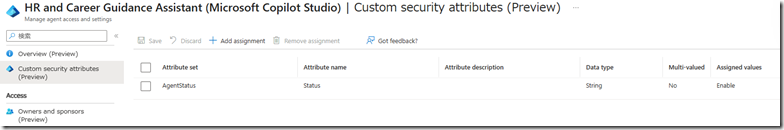

Graph Explorer から API を呼び出して設定を行う場合については、適切な権限が付与されていれば呼び出しに成功し、Entra 管理センターで確認をしても、カスタムセキュリティ属性が設定されている状態になりました。

カスタムセキュリティ属性をクリアしたい場合には、設定している属性に対して null を指定することで属性をクリアできます。

{

"AgentStatus": {

"@odata.type": "#Microsoft.DirectoryServices.CustomSecurityAttributeValue",

"Status": null

}

}

最終的に実現したいのは Entra 管理センターからの設定ではあるのですが、私の環境ではうまく設定ができていないので、暫定的な対応として Graph Explorer を使用してこのような方法で設定を行っています。